En 2026, le phishing, ou hameçonnage, demeure la menace cybernétique numéro un en France, affectant aussi bien les particuliers que les entreprises. Cette technique de fraude en ligne se perfectionne d’année en année, rendant la détection d’un faux email plus complexe mais toujours essentielle pour la protection des données personnelles et professionnelles. Face à la prolifération des arnaques en ligne, apprendre à analyser un email frauduleux et à reconnaître les signes avant-coureurs d’un hameçonnage est désormais une compétence indispensable. Cet article vous propose une exploration détaillée des mécanismes du phishing, des indicateurs clés d’alerte et des bonnes pratiques pour éviter de tomber dans ces pièges numériques.

La subtilité des faux emails et la pression exercée par les cybercriminels nécessitent une vigilance constante. Chaque signal, du doute sur l’adresse de l’expéditeur jusqu’à l’apparition d’un lien suspect, est un élément à considérer avec sérieux. La prévention cybersécurité s’appuie sur des connaissances à jour et des réflexes simples mais efficaces, que ce soit pour une utilisation personnelle ou professionnelle de votre messagerie électronique. Ce guide vous aidera également à connaître les ressources officielles et les procédures à suivre en cas de réception d’un email malveillant.

- Le phishing reste la première menace en cybersécurité en 2026, avec une hausse constante des signalements en France.

- Reconnaître un faux email demande d’observer plusieurs signes clés : adresse suspecte, urgences artificielles, fautes d’orthographe, liens douteux.

- L’analyse des emails avant toute interaction est cruciale pour éviter de communiquer involontairement des identifiants ou d’installer des malwares.

- Les entreprises doivent combiner mesures techniques et organisationnelles pour assurer la protection de leurs collaborateurs et données.

- Des signalements rapides via des plateformes comme Signal Spam ou Pharos contribuent à limiter la propagation des campagnes d’hameçonnage.

Comprendre le phishing : un mécanisme d’escroquerie numérique en pleine évolution

Le phishing, également connu sous le nom d’hameçonnage, est une méthode de fraude reposant sur l’usurpation d’identité numérique. Son principe est simple mais efficace : l’attaquant envoie un message (email, SMS ou appel téléphonique) qui semble provenir d’un organisme officiel ou reconnu. L’objectif est de tromper la victime pour qu’elle révèle des informations confidentielles, telles que des identifiants, mots de passe, coordonnées bancaires, ou pour qu’elle clique sur un lien menant à un faux site. La complexité réside dans la sophistication croissante de ces messages qui imitent parfaitement les communications légitimes.

En 2026, les formes de phishing se sont diversifiées, allant du phishing classique par email, au smishing via SMS, en passant par le vishing par téléphone. Parmi ces variantes, le spear phishing et le whaling ciblent spécifiquement des individus ou dirigeants en utilisant des informations personnalisées, rendant la fraude plus difficile à détecter. Par exemple, une attaque dite « arnaque au président » simule un ordre de virement urgent émanant d’un cadre supérieur d’une entreprise, ce qui peut entraîner des pertes financières lourdes.

Voici un tableau synthétique des différentes formes de phishing et de leurs canaux utilisés :

| Type | Canal | Description |

|---|---|---|

| Phishing par email | Faux email imitant un organisme officiel | |

| Smishing | SMS | Faux SMS contenant un lien frauduleux (exemple : colis, banque) |

| Vishing | Téléphone | Appels usurpant une identité officielle |

| Spear phishing | Email ciblé | Attaque ciblée avec informations personnalisées |

| Whaling | Email ciblé | Spear phishing visant des dirigeants (PDG, DG, DAF) |

| Arnaque au président | Email/Téléphone | Usurpation d’identité d’un dirigeant pour ordonner un virement frauduleux |

La maîtrise complète de ces formes et la connaissance de leur mode opératoire permettent d’anticiper les attaques et de mieux protéger les données personnelles face à ces risques. La prévention passe ainsi par la sensibilisation continue et l’application rigoureuse des bonnes pratiques en matière de sécurité informatique.

Les 8 signes incontournables pour reconnaître un email frauduleux (phishing)

Identifier un faux email est un première étape cruciale pour se prémunir d’une arnaque en ligne. Certains indices reviennent souvent et peuvent être détectés en analysant attentivement le message reçu :

- Adresse de l’expéditeur suspecte : La véritable adresse email peut différer de celle affichée. Par exemple, une adresse mentionnant impots-gouv.fr-secure.com n’a rien à voir avec le vrai domaine officiel impots.gouv.fr. Vérifier le domaine est la première précaution.

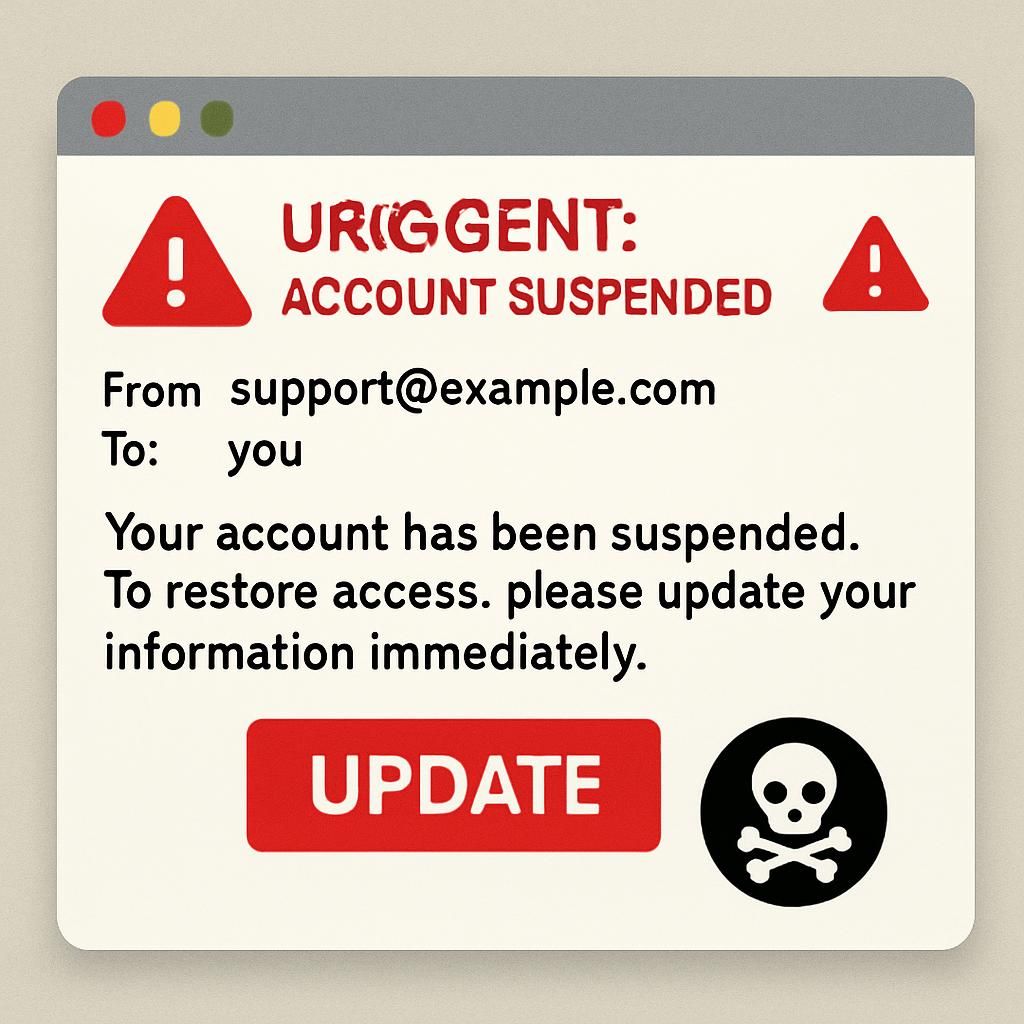

- Sentiment d’urgence : Les phishings exploitent l’anxiété avec des messages alarmants comme « votre compte sera bloqué » ou « paiement en retard ». L’objectif est de pousser l’utilisateur à agir sans prendre le temps de réfléchir.

- Fautes d’orthographe et de grammaire : Malgré l’amélioration des outils, les emails malveillants présentent encore souvent des erreurs de langage ou des formulations bizarres, signe d’une création pressée ou peu soignée.

- Demande d’informations sensibles : Aucun organisme sérieux ne vous demandera vos identifiants, mots de passe ou numéros de carte bancaire par email ou SMS. Toute requête de ce type doit éveiller la suspicion.

- Liens suspects : Survolez le lien avec la souris avant de cliquer pour afficher son URL réelle. Si celle-ci ne correspond pas au site officiel, il ne faut surtout pas cliquer. Cela empêche d’accéder à un site frauduleux conçu pour voler vos données.

- Pièces jointes inattendues : Méfiez-vous des fichiers .exe, .zip ou documents Office avec macros envoyés sans que vous les ayez demandés, car ils peuvent contenir des logiciels malveillants.

- Personnalisation générique : Un email débutant par « Cher client » ou « Bonjour » sans votre nom est suspect. Les organismes officiels vous adressent généralement des messages personnalisés à votre identité.

- Absence de protocole HTTPS : Si vous êtes dirigé vers un site pour saisir des informations sensibles, vérifiez que l’adresse commence par https:// et qu’un cadenas est présent. L’absence de cette protection est un signal fort d’alerte.

Avec l’hyper sophistication des tentatives d’hameçonnage, les cybercriminels jouent aussi sur l’imitation parfaite des logos et des styles graphiques des marques reconnues, ce qui complique l’identification. Pourtant, en suivant ces critères attentivement, il est possible de déjouer la plupart des tentatives de phishing.

Pour approfondir la surveillance de vos emails, il existe des tutoriels pratiques, notamment comment gérer efficacement ses emails, qui vous permettront d’affiner votre analyse des courriels reçus.

Les exemples concrets d’arnaques courantes par phishing en France et comment ne pas se faire piéger

Les campagnes d’hameçonnage ciblent souvent des services que tout un chacun utilise au quotidien, afin d’exploiter la confiance liée à ces organismes. Voici quelques cas typiques rencontrés fréquemment :

| Expéditeur usurpé | Prétexte | Objectif de la fraude |

|---|---|---|

| Impôts (impots.gouv.fr) | Remboursement d’impôt en attente | Vol de données bancaires |

| Assurance maladie (Ameli) | Renouvellement Carte Vitale | Vol de données personnelles |

| Banque | Compte bloqué, opération suspecte | Vol d’identifiants bancaires |

| La Poste / Colissimo | Colis en attente, frais de douane | Vol de données de paiement |

| Netflix / Amazon | Problème de paiement, compte suspendu | Vol d’identifiants et de carte bancaire |

| Microsoft / Google | Activité suspecte sur votre compte | Vol des mots de passe |

| CPF (Mon Compte Formation) | Droits à la formation expirant | Vol de données personnelles, arnaque |

| Fournisseur d’énergie | Régularisation de facture | Vol de coordonnées bancaires |

La méthode la plus puissante pour ne pas se faire piéger consiste à ne jamais répondre à ces messages et ne jamais cliquer sur les liens suspects. Lorsque vous doutez, connectez-vous toujours directement au site officiel en tapant son adresse dans votre navigateur plutôt que de suivre un lien reçu par email.

Les pièges numériques sont nombreux, mais rester informé des dernières techniques de phishing vous rend moins vulnérable. Par exemple, des plateformes dédiées permettent de signaler rapidement ces messages frauduleux, comme Signal Spam pour les emails et le numéro 33700 pour les SMS reçus. Pour en savoir davantage sur les outils de signalement, consultez cette ressource utile.

Les bonnes pratiques et outils pour renforcer la sécurité informatique contre le phishing

Pour se protéger efficacement d’une arnaque en ligne via phishing, il est primordial de combiner vigilance individuelle et mesures techniques robustes. Pour les entreprises, il ne s’agit pas seulement de filtrer les emails indésirables, mais aussi d’adopter une stratégie globale de prévention cybersécurité.

Mesures techniques incontournables

| Mesure | Description | Priorité |

|---|---|---|

| Filtrage des emails | Utilisation de solutions anti-spam et anti-phishing telles que Microsoft Defender ou Proofpoint | Critique |

| Authentification multi-facteurs (MFA) | Ajout d’un code de sécurité supplémentaire à chaque connexion pour renforcer la sécurité | Critique |

| Protocoles SPF, DKIM, DMARC | Mise en place d’authentifications pour les emails émanant des domaines de l’entreprise | Élevée |

| Mise à jour des logiciels | Application régulière de correctifs de sécurité pour combler les vulnérabilités | Élevée |

| Sauvegarde des données | Réalisation de sauvegardes régulièrement testées et stockées déconnectées | Élevée |

| Gestion des mots de passe | Utilisation de gestionnaires tels que Bitwarden ou KeePass pour éviter le réemploi | Modérée |

Mesures organisationnelles et formation

Au-delà des outils, la sensibilisation des équipes joue un rôle crucial. Des formations régulières permettent de garder les collaborateurs alertes aux nouvelles techniques d’arnaques. Simuler des campagnes de phishing internes est également efficace pour tester leur vigilance en conditions réelles.

Une politique claire de signalement doit être mise en place afin que chaque employé sache comment réagir face à un email suspect. Limiter les droits d’accès aux informations sensibles selon les postes permet aussi de réduire les risques en cas d’attaque réussie.

Enfin, il est indispensable d’élaborer un plan de réponse aux incidents, définissant précisément les démarches à suivre lorsqu’une tentative de phishing est détectée, permettant une réaction rapide et coordonnée.

Pour aller plus loin dans la sécurisation des applications métiers, découvrez les solutions proposées dans les méthodes d’authentification sécurisée SSO, adaptées aux exigences des entreprises modernes.

Réagir face à un email frauduleux : démarches et ressources officielles de signalement

Si vous recevez un email suspect, ne cédez pas à la panique. Il existe des étapes claires pour limiter les dégâts :

- Ne cliquez sur aucun lien et n’ouvrez aucune pièce jointe.

- Signalez immédiatement le message. Pour les emails, transférez-le à Signal Spam. Pour les SMS, envoyez un message au 33700.

- Si un site frauduleux vous redirige, signalez-le sur la plateforme Pharos.

- Supprimez le message de votre boite de réception et bloquez l’expéditeur si possible.

Si vous avez malheureusement cliqué sur un lien ou communiqué des informations :

- Changez immédiatement vos mots de passe, en particulier sur le service concerné et sur tous ceux utilisant les mêmes identifiants.

- Contactez votre banque pour faire opposition sur votre carte si des données bancaires ont été transmises.

- Déconnectez toutes les sessions actives sur les plateformes compromises.

- Analysez votre appareil avec un antivirus à jour pour détecter toute intrusion.

- Portez plainte auprès des autorités compétentes ou via la plateforme THESEE dédiée aux escroqueries en ligne.

- Déclarez l’incident sur Cybermalveillance.gouv.fr pour obtenir une aide spécialisée.

Cette démarche proactive limite l’impact de l’attaque et facilite la récupération des comptes affectés. Garder son calme et agir vite est primordial dans la gestion d’un incident de phishing.

Comment reconnaître un email de phishing ?

Les indices à surveiller sont une adresse d’expéditeur suspecte, un message créant un sentiment d’urgence, la présence de fautes d’orthographe, la demande d’informations sensibles, des liens vers des sites inconnus, et une absence de personnalisation correcte.

Que faire si j’ai cliqué sur un lien contenu dans un email frauduleux ?

Changez immédiatement vos mots de passe, contactez votre banque si des données financières ont été révélées, analysez votre appareil avec un antivirus, signalez l’incident aux autorités et sur Cybermalveillance.gouv.fr, et portez plainte si nécessaire.

Où signaler un email de phishing ?

Vous pouvez transmettre les emails suspects à la plateforme Signal Spam, les SMS frauduleux au numéro 33700, signaler les sites frauduleux sur Pharos, et déposer une plainte en ligne sur la plateforme THESEE.

Comment une entreprise peut-elle se protéger efficacement contre le phishing ?

Les entreprises doivent combiner des mesures techniques comme le filtrage des emails, l’authentification multi-facteurs (MFA), et les protocoles d’authentification SPF, DKIM et DMARC, ainsi qu’une politique régulière de sensibilisation et de simulation auprès des collaborateurs.

Un organisme officiel peut-il demander des informations sensibles par email ?

Non, aucun organisme officiel comme les impôts, les banques ou l’Assurance maladie ne vous demandera vos mots de passe, numéros de carte bancaire ou autres informations sensibles par email ou SMS.