À l’ère du tout numérique, les entreprises font face à une complexité accrue dans la gestion des accès aux multiples applications métiers et services SaaS indispensables à leur activité quotidienne. Cette dispersion des accès entraîne un flux incessant d’identifiants à gérer, souvent source d’erreurs humaines et de vulnérabilités, notamment en matière de sécurité. Le Single Sign-On (SSO), ou authentification unique, s’impose désormais comme une solution incontournable pour concilier simplicité d’usage et robustesse sécuritaire. Avec un seul identifiant, il permet une connexion centralisée à un panel d’applications, réduisant l’effort des utilisateurs tout en augmentant la protection des données et la gestion des identités.

En 2026, la montée en puissance des outils collaboratifs et cloud, associée aux exigences réglementaires toujours plus strictes, pousse les entreprises à adopter des mécanismes d’authentification sécurisés et efficaces. La connexion SSO offre une authentification sécurisée à plusieurs niveaux, notamment lorsqu’elle est couplée à la multi-facteur (MFA). En simplifiant l’accès aux applications, elle optimise l’expérience utilisateur, diminue les risques liés aux mots de passe et facilite la conformité aux normes telles que NIS2 ou ISO 27001. Ce mécanisme ne se limite pas à une fonctionnalité technique mais s’inscrit dans une gouvernance globale des identités et accès (IAM), garantissant une approche cohérente et évolutive pour la protection des données sensibles.

Quels sont les principes fondamentaux du SSO ? Quels bénéfices concrets apporte-t-il aux collaborateurs et aux équipes IT ? Comment l’intégrer efficacement au sein des infrastructures existantes ? Cette analyse approfondie dévoile les clés pour sécuriser et simplifier les accès dans un paysage numérique à la fois fragmenté et exigeant.

En bref :

- Le SSO permet une connexion unique à plusieurs applications, améliorant grandement l’expérience utilisateur et la simplification de l’accès.

- Sa mise en œuvre réduit significativement les risques liés aux mots de passe et renforce la sécurité grâce à une gestion centralisée et des protocoles standards comme SAML, OAuth ou OpenID Connect.

- Il optimise la gestion des identités en automatisant les cycles de vie des utilisateurs et en facilitant la conformité aux réglementations modernes.

- En combinant le SSO avec une authentification multifactorielle et un gestionnaire de mots de passe sécurisé, les entreprises obtiennent une protection des données renforcée sur l’ensemble des ressources numériques.

- La réduction du support IT et l’amélioration des processus d’administration font du SSO un levier clé dans la transformation digitale et la maîtrise des coûts.

Comprendre le fonctionnement du Single Sign-On pour sécuriser les accès aux applications

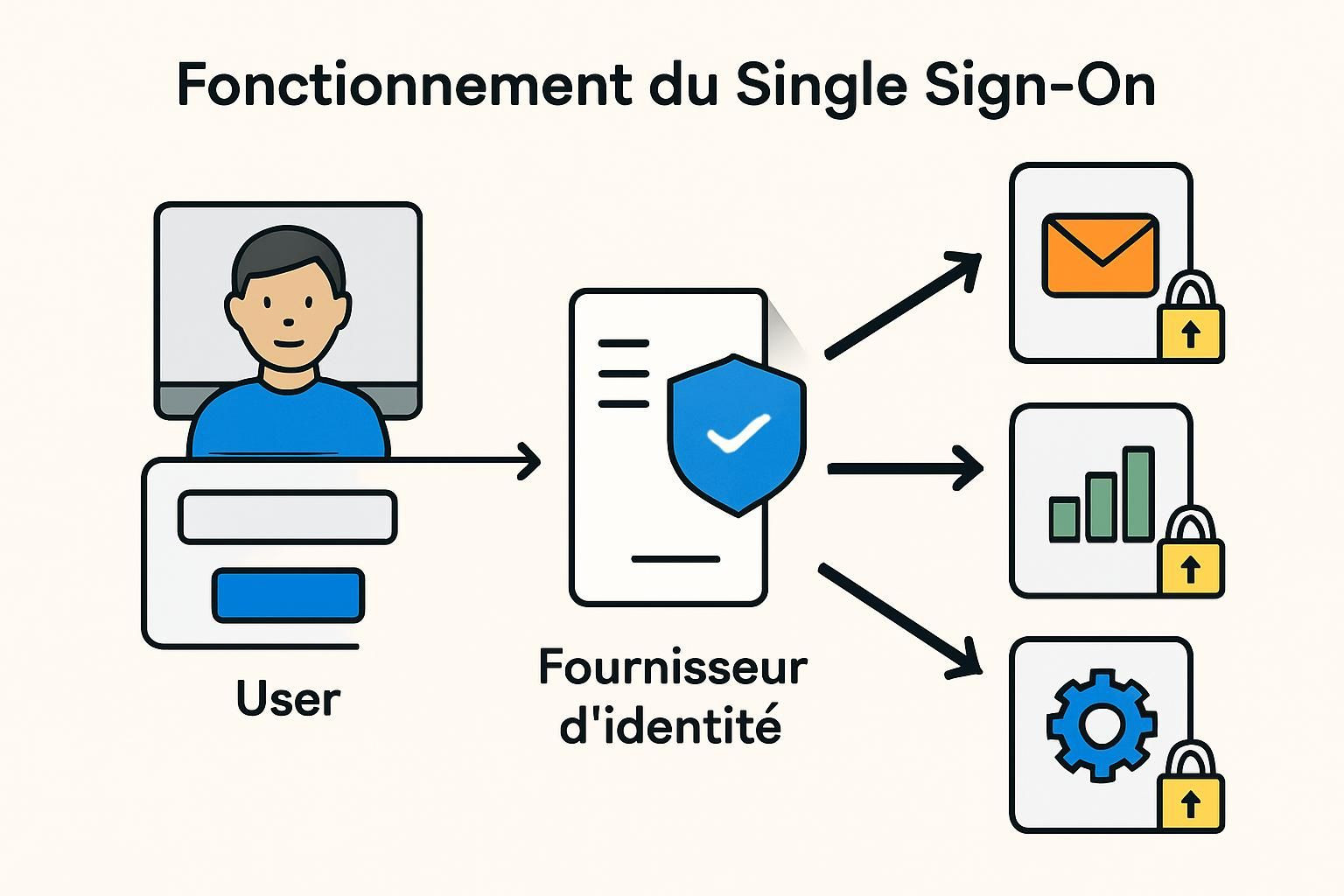

Le mécanisme de l’authentification unique repose sur une connexion centralisée qui simplifie la gestion des identités et sécurise l’accès aux diverses applications métiers. À la base, un fournisseur d’identité (IdP, Identity Provider) joue un rôle crucial : il valide les informations d’identification de l’utilisateur une seule fois, puis délivre un jeton d’accès sécurisé permettant de naviguer sans interruption entre les services.

Ce jeton présente plusieurs éléments importants : un identifiant unique, des métadonnées d’émission et d’expiration, ainsi que des droits associés à l’utilisateur. Protégé par une signature numérique, il garantit l’intégrité des échanges et empêche une falsification malveillante. L’ensemble des communications entre les applications et l’IdP s’appuie sur des normes robustes, notamment :

- SAML (Security Assertion Markup Language), largement adopté pour les applications web d’entreprise.

- OAuth 2.0, conçu pour autoriser l’accès sécurisé aux ressources dans les environnements mobiles et API.

- OpenID Connect, une couche d’authentification complémentaire à OAuth, souvent utilisée dans les solutions cloud.

Par exemple, lorsqu’un collaborateur souhaite accéder à son ERP, la demande est redirigée vers l’IdP, qui authentifie une unique fois l’utilisateur, puis délivre un jeton acceptant l’accès. Ainsi, plus besoin de ressaisir ses identifiants pour chaque application. Ce processus réduit non seulement la charge cognitive côté utilisateur, mais diminue aussi les vecteurs d’attaque liés à la multiplication des mots de passe faibles ou réutilisés.

Les administrateurs bénéficient d’une traçabilité complète des accès, avec des logs centralisés facilitant les audits de sécurité et la détection des tentatives d’intrusion. Couplé à un système d’authentification multifacteur, le SSO renforce la protection des comptes critiques sans dégrader l’expérience utilisateur.

Les bénéfices majeurs de l’authentification unique pour la productivité et la sécurité en entreprise

La généralisation du SSO dans les organisations en 2026 traduit une transformation profonde des pratiques numériques. Plus qu’un simple confort, le système apporte une série d’avantages tangibles sur plusieurs plans.

1. Réduction drastique des risques liés aux mots de passe

La gestion traditionnelle de multiples identifiants s’accompagne fréquemment de failles imputables à l’humain : mots de passe réutilisés, notes manuscrites oubliées, voire écriture dans des fichiers non sécurisés. Avec le SSO, cette complexité est neutralisée en réduisant le nombre d’identifiants à retenir. En instaurant une authentification unique associée à une couche MFA, le risque de compromission est nettement minoré, améliorant ainsi la protection des données de l’entreprise.

2. Amélioration de la productivité des collaborateurs

Le SSO libère du temps en évitant les interruptions causées par les demandes récurrentes de mots de passe. Un exemple significatif : une équipe commerciale peut basculer instantanément entre son CRM, son intranet et ses outils de gestion sans passer par plusieurs processus d’authentification. Ce gain de fluidité favorise une concentration accrue sur les tâches à valeur ajoutée, ce qui a un impact direct sur la performance globale.

3. Simplification de la gestion centralisée des accès et conformité réglementaire

L’intégration du SSO dans un système IAM permet de piloter les droits d’accès en fonction des rôles métiers, avec une centralisation complète des identités. Cela facilite le respect des exigences comme la directive NIS2 ou ISO 27001, qui demandent une traçabilité et une gouvernance rigoureuses des accès. Par exemple, lors du départ d’un salarié, la suppression immédiate de tous ses accès est automatique, limitant drastiquement les risques de comptes obsolètes.

4. Rationalisation des processus IT et réduction des coûts

Le support technique voit une diminution marquée des tickets liés aux problèmes d’authentification. Par conséquent, les équipes IT peuvent se concentrer sur des missions plus stratégiques, limitant les coûts et améliorant la qualité de service. Cette optimisation s’accompagne d’une meilleure visibilité sur les ressources utilisées et les accès délégués, aidant à maîtriser les dépenses et prévoir les évolutions.

| Bénéfices du SSO | Détails et impact |

|---|---|

| Sécurité renforcée | Réduction des points d’entrée vulnérables et gestion optimisée des identités. |

| Expérience utilisateur améliorée | Connexion fluide à de multiples applications sans interruption. |

| Gestion centralisée | Contrôle unique des accès, facilite audits et conformité réglementaire. |

| Productivité accrue | Moins de temps perdu à gérer les accès, plus de focus sur les activités clés. |

| Réduction des coûts IT | Moins de tickets support, automatisation des processus d’administration. |

Comment intégrer efficacement le SSO dans un environnement professionnel hybride en 2026

La diversité des environnements techniques, souvent mêlant logiciels cloud, systèmes sur site et applications anciennes, pose un défi majeur à l’intégration réussie du SSO. Il est crucial de bien planifier cette démarche pour garantir sécurité et fluidité à long terme.

Évaluation des systèmes et choix du fournisseur d’identité adapté

Un audit préalable des applications et services est essentiel pour identifier la compatibilité avec les protocoles SAML, OAuth ou OpenID Connect. L’analyse doit inclure aussi les contraintes liées à la mobilité des utilisateurs et aux exigences réglementaires spécifiques au secteur d’activité. Ce diagnostic oriente le choix du fournisseur d’identité (IdP) capable d’assurer une authentification sécurisée et fluide.

Étapes clés pour une mise en œuvre réussie

- Cartographier l’ensemble des applications utilisées et leurs mécanismes d’authentification.

- Configurer les intégrations avec l’IdP, en respectant les standards et en testant en environnement sécurisé.

- Mettre en place un système IAM pour gérer dynamiquement les identités et leurs droits d’accès.

- Former les utilisateurs pour favoriser l’appropriation et la bonne utilisation du SSO.

- Superviser les accès en continu grâce à des outils SIEM et auditer régulièrement la sécurité.

Il est également recommandé d’accompagner l’authentification unique d’une politique d’authentification multifacteur (MFA) pour renforcer la défense contre les tentatives de piratage. La gestion des sessions doit être pensée pour limiter la durée d’activation des jetons et réduire le risque de détournement.

Enfin, les environnements hybrides imposent souvent d’intégrer des solutions spécifiques pour supporter les applications dites legacy. Des middleware ou proxies peuvent jouer un rôle d’interface entre les anciennes plateformes et le fournisseur d’identité moderne. Cette modularité garantit une transition progressive tout en maintenant une bonne sécurité system-wide.

Complémentarité entre SSO et gestionnaire de mots de passe pour une cybersécurité renforcée

Bien que le SSO couvre une large partie des besoins d’authentification, certaines applications échappent encore parfois à cette solution. Pour ces cas, l’emploi d’un gestionnaire de mots de passe sécurisé reste indispensable. Il complète l’accès unique en sécurisant la conservation et la génération de mots de passe complexes.

Un gestionnaire de mots de passe comme LockPass, par exemple, s’intègre parfaitement dans un environnement SSO. Les utilisateurs bénéficient alors d’un coffre-fort centralisé où sont stockés et chiffrés les identifiants non pris en charge par le système d’authentification unique. Cette complémentarité évite les authentifications multiples, tout en maintenant une forte protection des données.

Par ailleurs, LockPass offre des fonctionnalités de gouvernance avancées : gestion granulaire des permissions, audit des accès et chiffrement de bout en bout pour garantir que seuls les utilisateurs autorisés puissent consulter ou partager les identifiants. Grâce à cette interopérabilité, les entreprises sécurisent de manière cohérente l’ensemble de leurs accès numériques, minimisant les risques de fuite ou d’usurpation.

L’alliance SSO et gestionnaire de mots de passe représente en 2026 un duo incontournable pour toute organisation soucieuse de protéger efficacement son patrimoine digital sans alourdir l’expérience utilisateur.

Les meilleures pratiques pour maintenir la sécurité et la performance du SSO dans les organisations

La sécurisation du SSO ne s’arrête pas à sa simple mise en place. Une vigilance constante est nécessaire pour prévenir les risques et garantir la fiabilité du système.

1. Implémentation rigoureuse de l’authentification multifacteur (MFA)

Au-delà d’une simple authentification unique, le MFA apporte une barrière complémentaire essentielle. Qu’il s’agisse d’un code temporaire généré par application mobile, d’une réponse biométrique ou d’un token physique, ce double facteur réduit drastiquement le risque de compromission.

2. Surveillance continue et audits réguliers

Mettre en place une solution SIEM pour analyser en temps réel les logs de connexion et détecter les anomalies est une pratique recommandée. L’organisation peut ainsi intervenir rapidement en cas de tentative d’attaque ou de comportement suspect, renforçant la résilience globale du système.

3. Gestion adaptée des sessions et expiration des jetons

Limiter la durée des sessions SSO et forcer des réauthentifications périodiques évite le détournement prolongé des jetons d’accès. Cette politique contribue à maintenir un équilibre entre fluidité et sécurité.

4. Approche intégrée de gouvernance des identités

Le SSO doit être une pièce d’une stratégie élargie IAM englobant la création, modification et suppression des comptes, la revue régulière des droits d’accès et l’automatisation des workflows. Cette démarche garantit cohérence, conformité et performance opérationnelle.

5. Maintenir à jour les composants et protocoles

Les failles de sécurité peuvent apparaître dans les implémentations SSO. Il est crucial d’appliquer promptement les correctifs, mises à jour et patches. Par ailleurs, la formation des utilisateurs sur les bonnes pratiques prévient efficacement certaines attaques comme le phishing.

Avec ces recommandations, les entreprises bénéficient d’un système SSO résilient, performant et adapté aux besoins dynamiques de la sécurité informatique moderne.

Par ailleurs, la transformation numérique amène à repenser la gestion des infrastructures. La centralisation des données dans des data centers sécurisés joue aussi un rôle clé dans la sécurisation des accès, en complément des dispositifs d’authentification.

FAQ

Qu’est-ce que le Single Sign-On (SSO) ?

Le Single Sign-On est un mécanisme d’authentification unique permettant à un utilisateur de se connecter une seule fois pour accéder à plusieurs applications et services, simplifiant ainsi la gestion des identifiants.

Comment le SSO améliore-t-il la sécurité des entreprises ?

Il réduit le nombre de mots de passe à gérer, centralise la gestion des accès, et, associé à une authentification multifacteur, limite fortement les risques de compromission des comptes utilisateurs.

Quels protocoles sont utilisés dans le cadre du SSO ?

Les principaux protocoles sont SAML, OAuth 2.0 et OpenID Connect, garantissant la sécurité et l’interopérabilité entre les fournisseurs d’identité et les applications.

Le SSO convient-il à toutes les entreprises ?

Oui, des petites aux grandes organisations, le SSO offre une gestion simplifiée des accès tout en renforçant la sécurité, même dans des environnements hybrides complexes.

Comment compléter le SSO pour une sécurité optimale ?

Il est recommandé d’associer le SSO à un gestionnaire de mots de passe sécurisé et à une authentification multifacteur afin de protéger efficacement tous les points d’accès.